如何定位 PbootCMS 中的木马后门?常见恶意脚本位置全解析

很多站长第一次发现网站被挂马,通常是从这几个现象开始:

百度搜索结果突然出现博彩、灰产关键词

网站首页被跳转到陌生网址

后台莫名登录不上

服务器 CPU 飙高

网站目录里突然多了一堆乱码 PHP 文件

安全平台提示“存在 WebShell”

尤其是使用 PbootCMS 的网站,由于不少站长会长期不更新程序、模板来源复杂、插件混用,很容易成为攻击目标。

今天这篇文章,就从实战角度聊聊:

PbootCMS 木马后门一般藏在哪里?如何快速定位?如何彻底清理?

这篇内容适合:

网站运维人员

PbootCMS 建站用户

企业官网管理员

接手“问题站”的技术人员

一、先明确:什么是木马后门?

简单理解:

攻击者通过漏洞上传恶意 PHP 文件,然后长期控制网站。

这些恶意文件通常具备:

文件管理

数据库控制

上传下载

执行命令

篡改页面

挂黑链

SEO 劫持

跳转流量

很多后门甚至平时完全不工作。

只有攻击者访问特定参数时才会启动。

所以:

“网站能正常打开” ≠ “网站没中毒”

二、PbootCMS 常见被入侵原因

先别急着删文件。

你得先知道攻击入口。

否则:

今天删了,明天还会回来。

常见原因包括:

1、使用破解版模板

很多“免费模板”其实已经提前植入:

一句话木马

加密后门

定时任务

远程下载器

最可怕的是:

有些木马不会立刻触发。

它会等搜索引擎收录后再开始挂黑链。

很多站长根本发现不了。

2、后台弱密码

比如:

admin123

pbootcms

123456

company2024

这种密码基本等于没设。

攻击脚本几分钟就能撞出来。

3、长期不更新程序

老版本可能存在:

文件上传漏洞

SQL 注入

任意执行

后台绕过

很多站长觉得:

“网站能打开就别动它”

结果黑客也这么觉得。

4、服务器权限过高

例如:

网站目录 777

PHP 禁用函数没关

宝塔默认配置

多站点互相可读

一旦一个站被攻破,其他站容易一起遭殃。

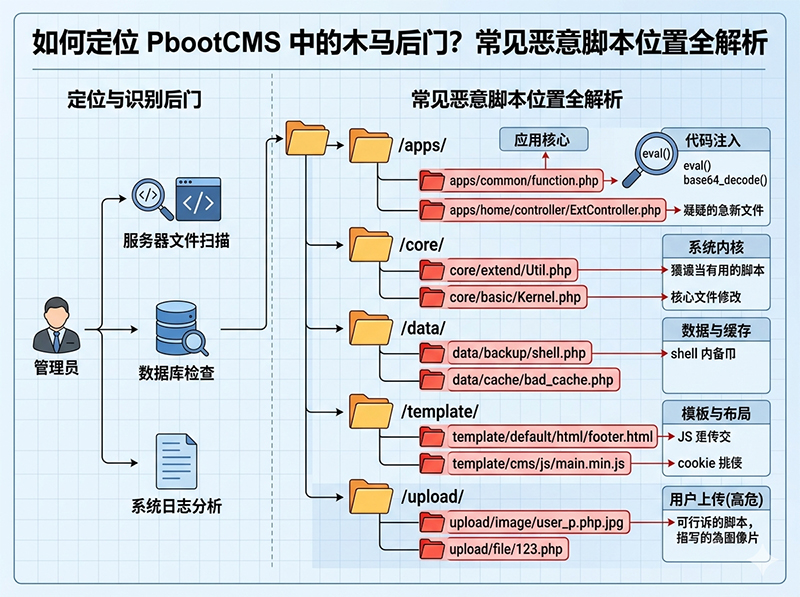

三、PbootCMS 木马最常藏的位置

下面是实战中最容易发现恶意文件的目录。

建议重点排查。

1、根目录

重点看:

/index.php /config.php /common.php /runtime.php

很多木马会:

在文件尾部追加恶意代码

插入 base64 解密执行

include 远程脚本

常见危险代码:

eval(base64_decode())

assert($_POST@[])

system($_GET@[])

preg_replace("/e")如果看到:

@eval($_POST@['cmd']);

基本可以直接确定是 WebShell。

2、template 模板目录

很多黑链都藏这里。

尤其:

/template/default/

常见手法:

footer.html 注入博彩链接

header.html 添加跳转 JS

insert.html 放隐藏 iframe

搜索:

display:none iframe 博彩 娱乐城 六合彩

很多 SEO 劫持就是这样来的。

3、static 静态目录

很多攻击者喜欢伪装成图片。

例如:

/static/upload/1.php /static/img/logo.php

甚至:

1.jpg.php logo.png.php

因为很多服务器:

只要最后是 .php 就会执行。

4、runtime 缓存目录

很多人会忽略这里。

因为它“看起来像缓存”。

实际上:

攻击者特别喜欢往里面放临时后门。

例如:

/runtime/cache/ /runtime/complile/

尤其是:

文件名乱码的 PHP 文件。

比如:

a8sd7a8s.php x9dk2.php

高度可疑。

5、upload 上传目录

重点排查:

/upload/ /uploads/ /static/upload/

很多上传漏洞都会把木马放这里。

尤其:

shell.php up.php 1.php

以及伪装文件:

test.jpg.php

6、隐藏文件

Linux 下重点检查:

.htaccess .user.ini

有些后门不会直接执行。

而是:

通过 .user.ini 自动加载恶意文件。

例如:

auto_prepend_file=shell.php

这样即使首页正常:

每次 PHP 执行时都会自动运行木马。

很多人根本查不到。

四、如何快速定位木马文件?

下面是实战效率最高的方法。

方法1:按修改时间筛选

Linux:

find /www/wwwroot -mtime -7

查看最近 7 天被修改的文件。

如果网站长期没更新:

突然出现大量新 PHP 文件。

大概率有问题。

方法2:搜索危险函数

非常有效。

Linux:

grep -R "base64_decode" /www/wwwroot

grep -R "eval(" /www/wwwroot

grep -R "assert(" /www/wwwroot

grep -R "shell_exec" /www/wwwroot重点关注:

编码混淆

超长字符串

无意义变量

例如:

$a="asdasd"; $b="ZXZhbCgkX1BPU1Rb..."; eval(base64_decode($b));

这种基本不用犹豫。

方法3:查看异常文件名

重点关注:

1.php a.php x.php cmd.php up.php cache.php test.php

以及乱码命名:

sd8f7sdf.php 9dk2.php

正规程序一般不会这样命名。

方法4:对比官方源码

最稳的方法。

重新下载官方 PbootCMS。

然后:

对比文件数量

对比 MD5

对比目录结构

如果多出来奇怪文件。

基本就是问题点。

方法5:检查定时任务

很多人删完木马。

第二天又出现。

原因:

服务器里有定时任务自动恢复。

检查:

crontab -l

看看有没有:

wget xxx curl xxx php shell.php

五、常见“高隐蔽”后门形式

很多木马已经不像以前那么明显。

下面这些特别容易漏。

1、图片马

例如:

logo.jpg

实际上尾部藏了 PHP。

有些服务器配置错误时能执行。

2、数据库后门

攻击者直接把恶意 JS 写进:

网站配置

SEO 设置

富文本内容

导致:

你删文件也没用。

页面还是被注入。

3、JS 外链挂马

例如:

<script src="http://xxx.com/a.js"></script>

白天正常。

夜里开始跳博彩。

这种非常恶心。

4、加密后门

常见:

gzinflate() str_rot13() base64_decode() create_function()

层层嵌套。

像在看天书。

六、发现木马后正确处理流程

很多人一上来:

直接删文件。

其实不够。

正确流程应该是:

第一步:先备份

哪怕已经中毒。

也先备份。

方便后续排查攻击路径。

第二步:网站下线

避免继续:

挂黑链

跳转

扩散

第三步:清理木马

包括:

PHP 后门

JS 注入

数据库恶意代码

定时任务

第四步:更换全部密码

包括:

后台

FTP

SSH

数据库

宝塔

云服务器

很多人只改后台密码。

其实没意义。

第五步:升级程序

尤其:

PbootCMS

PHP

插件

模板

老漏洞不修复。

后门还会回来。

七、如何预防 PbootCMS 再次被挂马?

这里给几个真正有效的建议。

1、不要乱装免费模板

很多问题都源于此。

便宜模板可能最贵。

2、关闭危险函数

PHP 禁用:

exec shell_exec system passthru proc_open

3、上传目录禁止执行 PHP

例如 Nginx:

location /upload/ {

location ~ .php$ {

deny all;

}

}非常有效。

4、定期备份

建议:

每日数据库备份

每周整站备份

真出事能快速恢复。

5、安装安全防护

例如:

宝塔防篡改

Web 防火墙

云安全策略

至少能挡掉一部分扫描攻击。

八、经验分享

PbootCMS 被挂马并不可怕。

真正可怕的是:

找不到入口

删不干净

一直反复感染

很多站长只删首页代码。

结果:

真正的后门还在 upload 目录里睡觉。

所以正确思路应该是:

定位入口 ↓ 排查后门 ↓ 清理恶意代码 ↓ 修复漏洞 ↓ 加强权限

最后送一句很多运维都认同的话:

网站安全从来不是“装个防火墙”就结束了。

真正的安全,是持续检查、持续更新、持续备份。