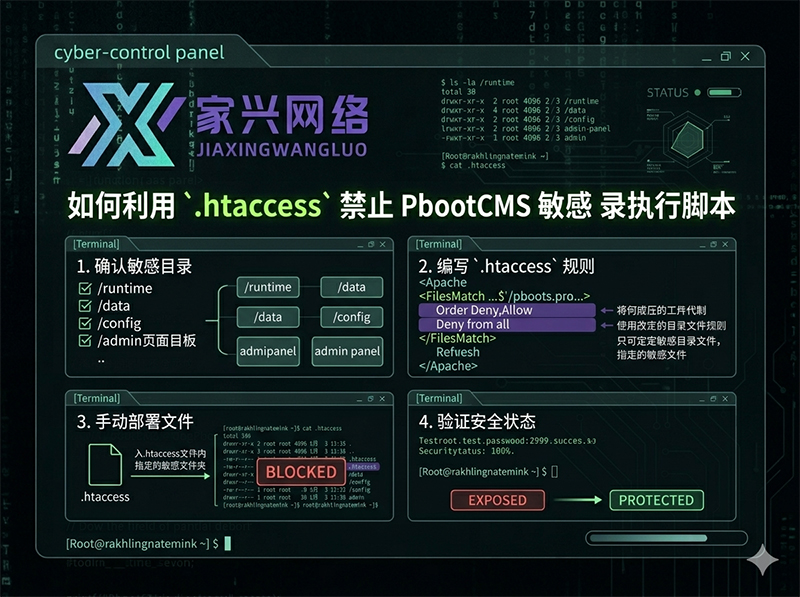

如何利用 .htaccess 禁止 PbootCMS 敏感目录执行脚本(安全加固实战)

在使用 PbootCMS 搭建网站时,很多站长容易忽视一个关键问题:某些敏感目录一旦被上传脚本文件,就可能被直接执行,从而导致网站被入侵或挂马。

尤其是在共享主机或权限配置不严格的服务器环境中,攻击者常常会利用上传漏洞,把 .php、.phtml、甚至伪装文件写入到缓存或上传目录中执行。

家兴网络重点讲解:如何通过 .htaccess 在 Apache 环境下禁止敏感目录执行脚本,从源头降低风险。

一、PbootCMS中最危险的目录有哪些?

在实际攻击案例中,以下目录最常被利用:

/runtime/(缓存目录)/uploads/(上传目录)/data/(部分配置或数据目录)/backup/(备份目录)/static/(前端资源目录,部分站点可写)

这些目录的共同特点是:

“可写 + 可访问 = 高风险入口”

一旦允许执行 PHP 文件,攻击者可以直接上传 webshell。

二、核心思路:阻止脚本解析,只允许静态访问

我们要做的不是“删除上传功能”,而是:

✅ 即使文件被上传,也不能被当作脚本执行

Apache 可以通过 .htaccess 精确控制目录行为。

三、推荐安全配置(直接可用)

方案1:彻底禁止 PHP 执行(推荐)

在敏感目录(如 /uploads/、/runtime/)新建 .htaccess:

# 禁止 PHP 执行 php_flag engine off <FilesMatch ".(php|php5|php7|phtml|phar)$"> Order Allow,Deny Deny from all </FilesMatch> # 防止解析为脚本 RemoveHandler .php .phtml .php5 .php7 .phar RemoveType .php .phtml .php5 .php7 .phar

方案2:只允许图片/静态资源访问

适用于上传目录:

# 禁止脚本执行 php_flag engine off # 只允许静态文件 <FilesMatch ".(php|phtml|phar|sh|pl|py)$"> Deny from all </FilesMatch> # 允许访问的类型 <FilesMatch ".(jpg|jpeg|png|gif|webp|css|js|pdf)$"> Allow from all </FilesMatch>

方案3:完全阻断访问(高安全模式)

如果某些目录完全不需要外部访问:

Order Allow,Deny Deny from all

注意:这个会直接禁止访问该目录所有文件。

四、针对 PbootCMS 的推荐部署方案

建议至少做以下配置:

1. /runtime/

php_flag engine off Order Allow,Deny Deny from all

防止缓存文件被解析为脚本

2. /uploads/

php_flag engine off <FilesMatch ".(php|phtml|phar)$"> Deny from all </FilesMatch>

防止上传木马执行

3. /data/

Order Allow,Deny Deny from all

防止配置/数据库文件被下载

五、为什么 .htaccess 很关键?

很多人以为安全问题是“程序漏洞”,但实际情况是:

70%的网站入侵来自“上传文件 + 可执行环境”

.htaccess 的价值在于:

不改代码即可加固

可按目录精细控制

即时生效(无需重启服务)

可作为最后一道防线

六、常见误区(一定要避开)

❌ 误区1:只改上传验证就安全

攻击者可以绕过 MIME 类型检测。

❌ 误区2:隐藏上传目录就安全

隐藏 ≠ 禁止执行。

❌ 误区3:删除 index.php 就安全

攻击者不靠 index 访问执行脚本。

七、进阶建议(强烈推荐)

如果你是生产环境网站,建议再加三层防护:

1. 关闭目录执行权限(服务器级)

在 Apache 主配置中关闭:

Options -ExecCGI

2. 上传文件随机重命名

避免 .php.jpg 解析绕过。

3. WAF防护

配合 Nginx WAF 或云防火墙效果更好。

八、经验分享

在 PbootCMS 的安全体系中,.htaccess 是非常关键的一环。

一句话总结:

不让上传目录“能执行代码”,比任何漏洞修复都更重要。

如果你需要,我可以帮你再补一篇更深入的:

PbootCMS上传漏洞完整防护方案

Nginx版本等价安全配置

或“一键加固.htaccess模板合集”

直接说你的服务器环境(Apache / Nginx / 宝塔),我可以帮你做一套完整安全方案。