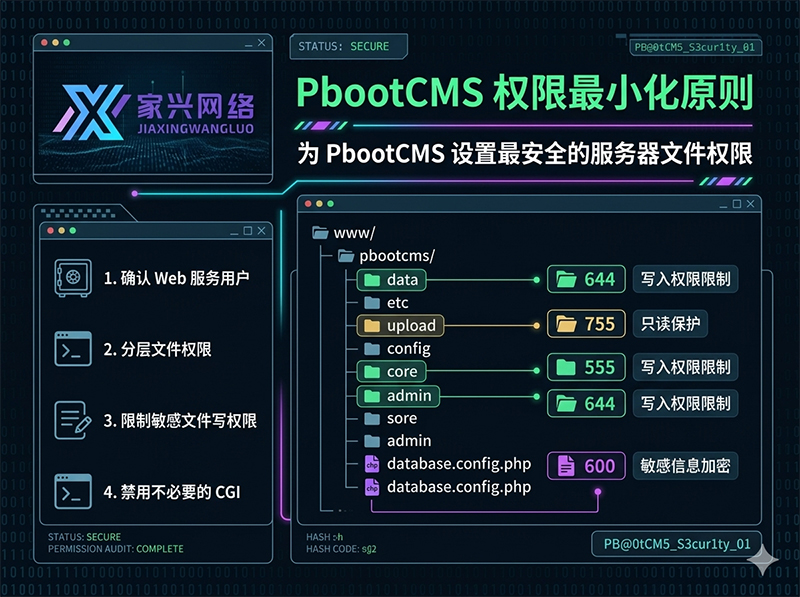

权限最小化原则:为 PbootCMS 设置最安全的服务器文件权限

在网站安全体系里,文件权限配置往往是最容易被忽视,但也是最关键的一环。很多 PbootCMS 网站被入侵,并不是系统本身“脆弱”,而是服务器文件权限过于宽松,导致攻击者可以直接写入木马或篡改核心文件。

本文围绕“权限最小化原则”,讲清楚如何为 PbootCMS 配置一套相对安全、可长期维护的服务器文件权限方案。

一、什么是“权限最小化原则”

权限最小化原则(Principle of Least Privilege)指的是:

任何用户、进程、目录、文件,只拥有完成其功能所必需的最低权限。

在 PbootCMS 场景中,核心思想是:

网站代码尽量只读

上传目录才允许写入

系统核心文件禁止修改

PHP 执行权限尽量收紧

很多被攻击的网站,问题都出在一句话:

“整个网站目录 777”

这基本等于给攻击者开门。

二、PbootCMS 常见风险权限错误

在实际运维中,以下配置非常危险:

1. 777 全开放权限

chmod -R 777 /www/wwwroot/site

风险:

任意 PHP 文件可被写入

WebShell 可直接上传

定时任务可被植入后门

2. 上传目录可执行 PHP

例如:

/uploads/ /static/ /data/

如果这些目录允许执行 PHP,攻击者上传一句话木马就能直接运行。

3. 数据库配置文件可写

例如:

config/database.php

一旦被篡改:

数据库账号泄露

数据库被远程控制

网站彻底沦陷

三、PbootCMS 推荐安全权限方案

下面是一套通用、安全性较高的权限配置方案(适用于 Linux + Nginx/Apache)。

1. 文件与目录基础权限设置

(1)目录权限

find /www/wwwroot/site -type d -exec chmod 755 {} ;解释:

755 = 可读可执行,但不可随意写入

确保 Web 服务器可以访问目录结构

(2)文件权限

find /www/wwwroot/site -type f -exec chmod 644 {} ;解释:

644 = 可读不可执行(除 PHP 解析外)

防止文件被篡改

2. 核心目录“只读化”

PbootCMS 核心代码目录建议:

/apps /core /config /static(部分情况)

设置为只读:

chmod -R 555 /www/wwwroot/site/apps chmod -R 555 /www/wwwroot/site/core chmod -R 555 /www/wwwroot/site/config

说明:

555:禁止写入

防止后台漏洞被利用修改核心文件

3. 上传目录单独授权

PbootCMS 常见上传目录:

/uploads /attachment

设置为唯一可写目录:

chmod -R 755 /www/wwwroot/site/uploads chown -R www:www /www/wwwroot/site/uploads

如果必须写入更严格:

chmod -R 750 uploads

原则:

只有 Web 服务用户(如 www)可以写,其它用户无权限

4. 禁止上传目录执行 PHP

Nginx 示例:

location ~* /uploads/.*.(php|php5|phtml)$ {

deny all;

}Apache 示例:

<Directory "/uploads"> php_admin_flag engine off </Directory>

作用:

即使上传了 PHP 文件,也无法执行

5. 数据库与配置文件保护

关键文件:

/config/database.php /config/config.php

建议:

chmod 440 config/database.php chmod 440 config/config.php

如果环境允许,可以进一步:

chattr +i config/database.php

作用:

防止文件被修改或覆盖(即使 root 也需解除锁定)

6. 禁止 Web 用户写入核心目录

确保 PHP-FPM 或 Apache 用户:

只能写 uploads

不能写 core/apps/config

检查用户:

ps aux | grep php-fpm

推荐策略:

| 目录 | 权限 |

|---|---|

| core | 555 |

| apps | 555 |

| config | 440 |

| uploads | 755 |

| cache/runtime | 755 |

四、推荐的一键权限初始化方案

可以使用以下脚本统一初始化:

#!/bin/bash

SITE="/www/wwwroot/site"

# 基础权限

find $SITE -type d -exec chmod 755 {} ;

find $SITE -type f -exec chmod 644 {} ;

# 核心目录保护

chmod -R 555 $SITE/apps

chmod -R 555 $SITE/core

# 配置文件保护

chmod 440 $SITE/config/database.php

# 上传目录写权限

chmod -R 755 $SITE/uploads

echo "权限初始化完成"五、验证安全是否生效

你可以做以下测试:

1. 上传 PHP 文件测试

上传:

<?php phpinfo(); ?>

访问结果:

❌ 403 或下载 → 正确

❌ 执行成功 → 权限有问题

2. 修改核心文件测试

尝试修改:

/core/*

如果无法保存 → 正确

3. 权限检查命令

namei -l /www/wwwroot/site

查看每一层目录权限是否合理。

六、常见误区

误区1:权限越高越方便开发

✔ 错误

✔ 实际是增加攻击面

误区2:只要装了防火墙就安全

✔ 错误

✔ 文件权限才是第一道防线

误区3:777 用完再改

✔ 很多入侵发生在“忘记改回去”的那几分钟

七、经验分享

PbootCMS 的安全性,不只是系统层面的漏洞修复,更依赖服务器层的基础防护。

一句话总结:

权限配置比防火墙更重要,比杀毒更基础。

如果你只做一件安全优化,那就先把:

777 改掉

uploads 单独授权

core/config 只读化

这三步做到位,网站被入侵的概率会直接下降一个数量级。