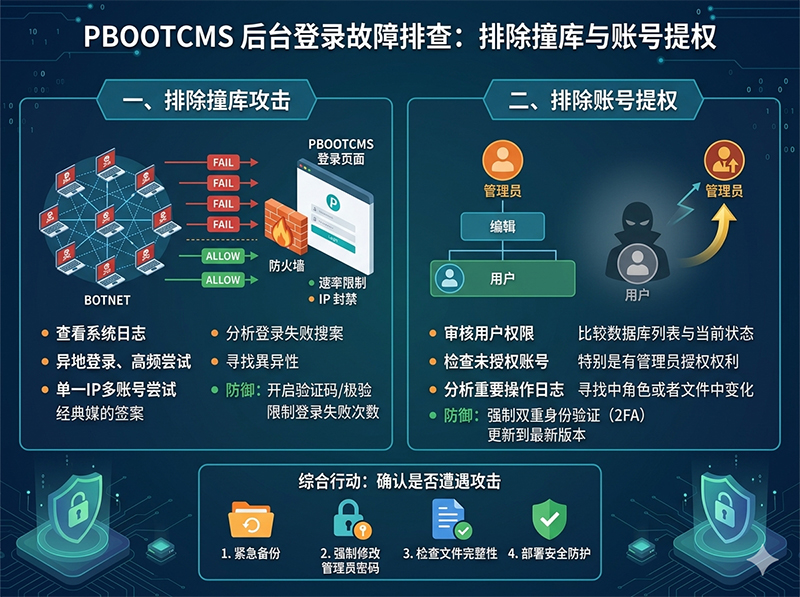

PbootCMS后台无法登录?排除是否遭致撞库攻击或账号提权

很多站长第一次遇到这个问题时,反应都差不多:

“昨天还能登录,今天后台突然进不去了。”

输入账号密码后提示错误、验证码一直失败、后台空白、甚至账号直接被改掉。

这时候不少人第一时间怀疑:

是不是服务器坏了?

是不是PbootCMS程序崩了?

是不是数据库炸了?

实际上,很多情况下并不是程序本身的问题,而是网站已经遭遇了:

撞库攻击

暴力破解

后台提权

木马后门

数据库篡改

尤其是一些长期没更新、后台路径默认、密码过于简单的PbootCMS站点,更容易被盯上。

今天这篇文章,就详细聊聊:

PbootCMS后台无法登录的常见原因

如何判断是否被撞库攻击

如何排查账号提权

如何恢复后台

后续如何防止再次被入侵

建议收藏备用。

一、什么是撞库攻击?

很多站长对“撞库”这个词比较陌生。

简单说:

攻击者会拿一批泄露的账号密码,自动尝试登录你的后台。

比如:

admin / admin123

admin / 123456

test / 888888

root / password

或者利用以前其他网站泄露的数据进行批量尝试。

如果你的后台:

路径没修改

密码简单

没有限制登录次数

那么被撞开的概率其实并不低。

尤其PbootCMS默认后台路径很多站点都懒得改:

/admin.php

攻击脚本一扫描就能找到。

二、后台无法登录的几种典型现象

不同情况,表现不一样。

1、提示账号密码错误

最常见。

可能原因:

密码被修改

管理员账号被删除

数据库被篡改

遭到撞库后密码被重置

2、验证码一直错误

很多时候并不是验证码真错。

而是:

Session失效

缓存异常

PHP版本兼容问题

Cookie异常

恶意代码篡改验证逻辑

3、登录后自动退出

这种情况要重点注意。

常见于:

后门脚本干扰Session

浏览器Cookie异常

服务器时间错误

被植入恶意跳转代码

4、后台空白

如果登录后直接白屏:

大概率:

PHP报错

模板异常

木马文件注入

核心文件损坏

建议先查看:

/runtime/log

或者服务器错误日志。

三、如何判断是否遭遇撞库攻击?

很多站长根本不知道自己被扫过。

其实可以通过日志看出来。

四、检查服务器访问日志

查看:

wwwlogs

或者:

/access_log

重点搜索:

admin.php

如果发现:

POST /admin.php POST /admin.php?p=/login/index

短时间大量出现。

甚至:

不同IP频繁尝试

UA异常

几秒几十次请求

那基本就是撞库。

五、观察异常IP

典型特征:

1、国外IP频繁访问

如果你的网站主要国内使用。

却出现:

美国

俄罗斯

新加坡

荷兰

等IP频繁请求后台。

就要提高警惕。

2、短时间大量POST请求

比如:

一分钟请求上百次登录接口

这几乎可以确定是爆破脚本。

六、如何判断账号是否被提权?

“提权”意思是:

攻击者获得了管理员权限。

这比普通撞库更危险。

因为对方已经进入后台。

七、检查管理员表

PbootCMS管理员表一般是:

ay_admin

查看是否存在:

陌生账号

可疑邮箱

非正常昵称

例如:

test system root backup

如果突然多出来。

大概率已经被入侵。

八、检查最后登录时间

重点看:

是否有异常登录IP

是否有凌晨登录

是否有国外登录

很多黑客拿到后台后:

第一件事就是新增隐藏管理员。

九、检查权限等级

部分攻击者会:

修改原管理员权限

创建超级管理员

隐藏账号

如果发现:

权限等级异常

就要立即处理。

十、检查是否存在恶意文件

这是非常关键的一步。

重点目录:

/template /runtime /static /js /upload

排查:

不认识的PHP文件

加密乱码文件

时间异常文件

例如:

1.php a.php up.php shell.php

很多后门名字都很随意。

十一、查看最近修改文件

Linux下可执行:

find . -mtime -7

查看最近7天被修改文件。

如果:

核心文件突然被改

多出陌生脚本

基本可以确认被入侵。

十二、检查首页是否被挂黑链

很多PbootCMS中招后:

前台看似正常。

但搜索引擎收录:

博彩

色情

医疗

灰产

这是典型黑链。

可搜索:

site:你的域名 博彩

如果出现异常内容。

说明已经被植入黑链代码。

十三、后台无法登录后的正确处理流程

很多人第一反应:

直接重装网站。

其实不一定对。

正确步骤如下:

第一步:先备份

即使被黑:

也先备份:

网站文件

数据库

日志

避免误删重要数据。

第二步:暂停网站访问

可以:

临时关闭站点

设置维护页

限制后台IP访问

避免继续被攻击。

第三步:修改服务器密码

包括:

SSH密码

FTP密码

数据库密码

面板密码

很多时候不是CMS问题。

而是服务器凭据泄露。

第四步:重置管理员密码

可以直接修改数据库。

例如:

UPDATE ay_admin SET password='新密码加密值' WHERE username='admin';

注意:

PbootCMS密码通常为MD5加密。

第五步:删除异常管理员

发现陌生账号:

立即删除。

同时检查:

登录日志 操作日志

第六步:替换官方核心文件

很多后门会修改:

/core /apps

建议:

重新下载官方程序覆盖。

但:

/config /template /upload

不要直接覆盖。

十四、如何彻底防止再次被攻击?

这里只讲真正有效的。

1、修改后台入口

不要再用:

/admin.php

改成复杂路径:

/jx_admin_2026.php

攻击难度会大很多。

2、设置强密码

不要再使用:

123456 admin888 a123456

建议:

大小写

数字

特殊字符

12位以上

3、限制后台IP

如果后台只有固定人员使用。

建议:

仅允许公司IP访问。

安全性会提升非常明显。

4、关闭目录执行权限

特别是:

/upload

禁止执行PHP。

很多木马都从上传目录运行。

5、安装服务器安全策略

建议:

WAF

宝塔防火墙

Fail2ban

CDN防护

至少能挡住低级爆破。

6、定期更新程序

很多老版本PbootCMS存在:

已公开漏洞

上传绕过

SQL注入

长期不更新风险很高。

十五、为什么很多PbootCMS站点容易中招?

因为很多企业站:

上线后几年不管。

典型问题:

默认后台

弱密码

不更新

插件来源混乱

随便上传模板

这其实非常危险。

尤其某些“免费模板”。

可能本身就带后门。

十六、后台恢复后一定要做的事

恢复登录只是第一步。

真正重要的是:

全站安全排查

包括:

是否还有后门

是否残留黑链

是否存在计划任务

是否存在隐藏管理员

是否存在定时跳转

否则:

今天修好。

明天继续被黑。

经验分享

PbootCMS后台无法登录,并不一定只是“忘记密码”这么简单。

如果同时出现:

后台异常

登录失败

搜索收录异常

网站变卡

出现陌生文件

就要重点怀疑:

撞库攻击

后台提权

木马后门

黑链植入

很多站长的问题不是不会建站。

而是:

网站上线后完全不维护。

实际上:

企业站安全,70%靠日常维护。

别等搜索引擎开始收录博彩页面了,才发现网站已经“住进别人了”。