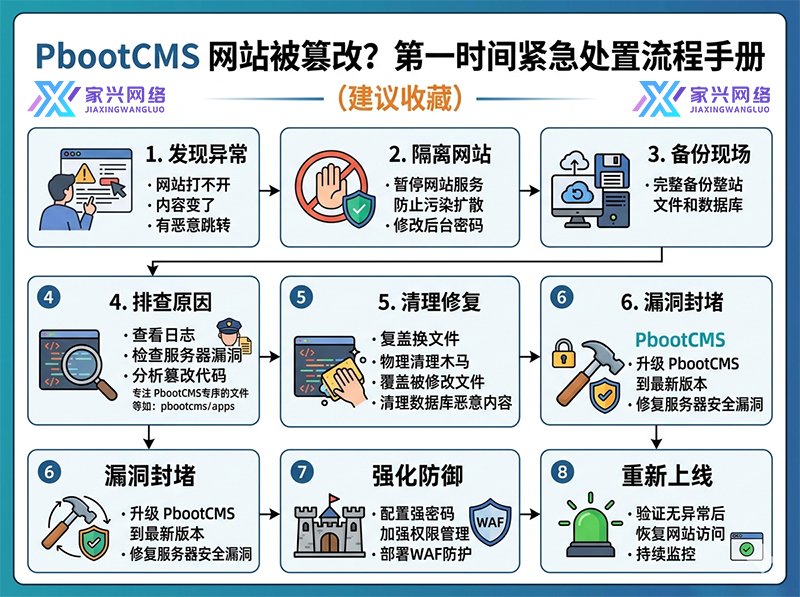

PbootCMS 网站被篡改?第一时间紧急处置流程手册(建议收藏)

在工业 B2B 领域,企业官网是出海获客的“门面”。如果你的 PbootCMS 网站突然出现非法弹窗、跳转、或在收录中出现大量违禁词,说明你的站点已被恶意篡改。

作为运维或 SEO 负责人,此时不应盲目重装,而应遵循以下“止血-清理-加固”流程,最大限度挽回损失。

第一阶段:紧急止血(隔离风险)

在查明原因前,首要任务是阻断攻击路径,防止搜索引擎进一步抓取错误内容。

暂时关闭站点或切换维护模式

通过云服务器安全组(Security Group)封禁 80/443 端口,或在 PbootCMS 后台开启“站点关闭”。

锁定敏感目录权限

利用 SSH 或 FTP,将全站目录权限临时改为 555(只读),防止木马脚本继续修改文件。

修改核心凭证

立即更改 服务器 SSH 密码。

修改 数据库密码(修改后需同步更新 config/database.php)。

修改 后台管理员账号密码(建议直接去数据库 ay_user 表手动重置)。

第二阶段:深度排查与清理(手术切除)

PbootCMS 常见的被黑点通常集中在文件覆盖和数据库注入。

1. 文件完整性校验

扫描木马: 使用 D盾、河马 等扫描工具扫一遍全站。

核查核心文件: 重点排查 index.php、apps/common/route.php 以及 template 目录下的 .html 文件。查看是否有混淆的 Base64 代码或外部脚本引用。

清理入口: 检查根目录是否有异常的 .php、.asp 或 .html 文件,这些通常是黑客留下的后门(Webshell)。

2. 数据库特征清理

通过 phpMyAdmin 搜索数据库中的异常关键词(如:bc、cp、qp 等关键词)。

检查 ay_content 表的标题和详情字段,以及 ay_site 表的配置项(如 TDK 字段)。

SQL 命令批量替换:

UPDATE ay_content SET title = REPLACE(title, '被篡改文字', '正确文字')

3. 检查 .htaccess 或 nginx.conf

核查伪静态规则文件。黑客常在此处设置“爬虫劫持”,即:百度蜘蛛访问时显示违规内容,正常用户访问时显示正常页面。

第三阶段:漏洞修补与加固(系统免疫)

清理干净后,必须堵住后门,否则 24 小时内必复发。

1. 严格权限设置(关键)

对于 PbootCMS,建议执行以下权限分配:

config、apps、core 目录:555(禁止写入)。

static、runtime、upload 目录:755(允许写入)。

禁止执行: 在 Nginx 配置中,禁止 static 和 upload 目录运行 PHP 脚本。

2. 升级版本

检查 PbootCMS 是否为最新版本。官方通常会针对已知的 SQL 注入或文件上传漏洞发布补丁。

3. 修改后台默认路径

将 admin.php 改为复杂的随机文件名(如 manage_xf92k.php),并同步修改配置文件。

第四阶段:收尾与SEO挽救

网站恢复正常后,要主动向搜索引擎报备,避免权重崩塌。

提交死链: 如果产生的篡改页面已生成大量死链,导出 URL 并通过百度/Bing 搜索资源平台提交。

抓取诊断: 在搜索后台使用“抓取诊断”工具,确保蜘蛛看到的已经是修复后的正常 HTML。

刷新快照: 针对被篡改的关键词快照,点击“反馈快照”申请快速更新。

Li Manager 提醒:

网站安全并非一劳永逸。建议建立周备份机制,并使用 API 自动推送工具(如 PHP 自动推送到 Bing/Baidu)实时监控收录动态。一旦发现收录异常,立即触发此应急手册。