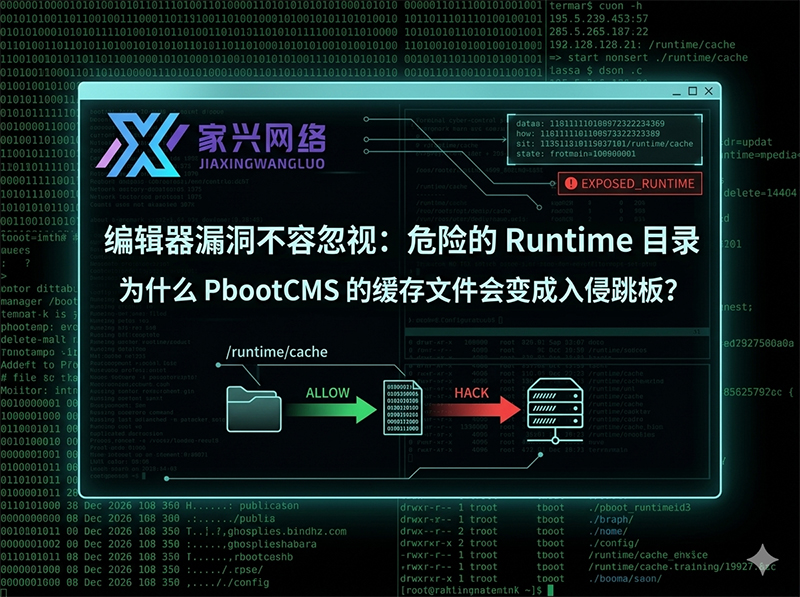

编辑器漏洞不容忽视:危险的 Runtime 目录——为什么 PbootCMS 的缓存文件会变成入侵跳板?

在很多网站安全事件中,真正“出问题”的往往不是数据库,也不是后台权限,而是一个经常被忽视的区域:缓存目录(Runtime)。

以 PbootCMS 为例,这类基于 PHP 的内容管理系统,在运行过程中会生成大量缓存、日志、模板编译文件,这些内容通常存放在 runtime/ 或类似目录中。

很多人以为这个目录“只是缓存”,不重要,但现实恰恰相反——它经常是攻击链中最隐蔽、最稳定的一环跳板。

一、Runtime 目录到底是什么?

从设计角度看,Runtime 目录主要用于:

模板编译后的 PHP 文件缓存

系统运行日志

临时数据(如 session、query cache)

页面加速生成内容

错误日志记录

简单理解就是:

Runtime = 网站运行过程中的“中间产物仓库”

问题也正出在这里:

它既可能被写入,也可能被执行,还经常被忽略安全配置。

二、为什么 Runtime 会变成“入侵跳板”?

1. 可写权限 = 潜在风险入口

很多 CMS 默认要求 runtime 可写,否则系统无法正常运行。

一旦某些模块存在漏洞(例如文件上传、模板注入、编辑器漏洞),攻击者可能将恶意内容写入 runtime 目录。

风险点在于:

写入行为“合法”(系统允许)

但写入内容“非法”(恶意代码)

2. 缓存文件“可被执行”

在部分 PHP 架构中,缓存文件本质上仍然是:

PHP 代码文件(只是被自动生成)

如果服务器配置不严谨,例如:

runtime 目录未禁止 PHP 解析

或 Web 服务器错误地允许执行缓存文件

那么缓存文件就可能被当成脚本执行。

结果就是:

一个原本用于加速的缓存目录,变成了远程执行入口。

3. 编辑器漏洞的“二次落点”

很多人关注的是“编辑器漏洞”,比如:

富文本编辑器上传漏洞

图片上传绕过

文件扩展名解析错误

但真正危险的不是“上传成功”,而是:

上传后的文件最终落在 runtime 或可执行目录中

这会导致攻击链变成:

上传漏洞 → 文件写入 → runtime缓存触发 → 代码执行

4. 缓存文件“隐蔽性极强”

攻击者偏爱 runtime 的原因还有一个关键点:

不属于核心业务文件

很少被人工检查

日志量大,难以人工审计

清理后可能自动重建

也就是说:

即使你发现问题并删除,系统也可能再次生成“带毒缓存”。

三、典型风险场景(安全视角)

下面是一些在真实环境中经常出现的安全风险组合(仅做原理说明):

场景1:模板编译注入

模板引擎解析用户输入不严谨

恶意内容进入模板缓存

runtime 生成带异常逻辑的 PHP 文件

结果:页面执行异常逻辑

场景2:上传漏洞 + 缓存路径利用

上传功能存在绕过

文件被写入 runtime 或其子目录

Web 服务器错误解析执行

结果:服务器被远程控制风险上升

场景3:日志写入污染

错误日志记录用户输入

日志文件被当作 PHP 解析

恶意 payload 被触发执行

结果:日志目录成为执行入口

四、为什么很多人忽略这个问题?

主要有三个误区:

1. “缓存=无害文件”

实际上缓存只是“中间产物”,不是安全边界。

2. “不在根目录=安全”

很多 runtime 在可访问路径下,只是隐藏链接。

3. “系统默认就应该安全”

默认配置 ≠ 安全配置,尤其是生产环境。

五、如何防护 Runtime 目录风险?

下面是比较实用的防护思路(偏工程安全,而非攻击细节):

1. 禁止 runtime 执行 PHP

核心原则:

runtime 只能存文件,不能执行代码

可以通过 Web 服务器配置实现:

禁止 PHP 解析

强制作为静态文件处理

返回 403 或下载行为

2. 分离存储路径

将 runtime 放到 Web 根目录之外:

/var/app/runtime或独立挂载磁盘

这样可以从结构上切断攻击路径。

3. 文件权限最小化

建议:

runtime 只允许必要写权限

禁止执行权限

限制 Web 用户范围

4. 上传目录与缓存目录隔离

绝对避免:

上传目录 = runtime

临时目录 = 可执行目录

5. 定期审计缓存文件

重点检查:

是否存在异常 PHP 代码

文件创建时间异常

非系统生成内容

6. 关闭不必要的模板动态解析

模板系统越动态,风险越高。

建议:

限制模板语法执行能力

禁止用户输入进入模板逻辑层

六、从安全设计角度的根本问题

Runtime 目录的风险,本质不是“漏洞”,而是:

运行时数据与执行环境没有严格隔离

现代 Web 安全设计中,一个核心原则是:

数据层不能进入执行层

而很多传统 CMS 架构中,这条边界是模糊的。

经验分享

PbootCMS 的 runtime 目录本身并不是问题,问题在于:

可写

可解析

可被间接污染

缺乏执行隔离

这四个条件同时成立时,它就不再是缓存目录,而是:

一个潜在的持久化入口。

对于网站安全来说,真正危险的从来不是某一个漏洞,而是:

“看起来无害的系统组件,被错误地赋予了执行能力。”