网站搜索出现博彩信息?PbootCMS 被“黑链”后的彻底清理指南

很多站长第一次发现网站被挂黑链,往往是在百度、Google 搜索结果里看到一些奇怪的标题:

“澳门娱乐城”

“菠菜投注平台”

“六合彩开奖现场”

“成人视频下载”

点开自己的网站首页,却发现页面看起来一切正常。

这时候别怀疑,大概率已经中招了。

尤其是使用 PbootCMS 搭建的网站,这几年因为模板来源杂、插件权限高、服务器配置混乱等原因,被挂黑链的情况并不少见。

更扎心的是:

有些黑链根本不显示给普通访客,只针对搜索引擎蜘蛛展示。

你自己看不到,但百度已经“看见”了。

今天这篇文章,就聊聊:

PbootCMS 被挂博彩黑链后,如何彻底清理。

不是简单删几个文件,而是真正意义上的“断根式处理”。

一、什么是“黑链”?

黑链,本质上就是:

黑客偷偷往你网站里插入隐藏链接或恶意页面,用来给博彩、灰产、色情、诈骗站导流。

常见方式包括:

首页隐藏链接

自动生成博彩页面

劫持搜索引擎蜘蛛

JS 跳转

iframe 隐藏页面

动态伪静态生成垃圾内容

篡改 sitemap

篡改 robots.txt

有些甚至更隐蔽:

普通用户访问是正常页面。

但搜索引擎蜘蛛访问时,会返回博彩内容。

这叫:

“蜘蛛池劫持”

也是很多 PbootCMS 网站最容易中招的一种。

二、为什么 PbootCMS 容易被挂黑链?

先说实话:

问题不完全在 PbootCMS 本身。

真正危险的,往往是下面这些操作。

1、使用来源不明的免费模板

这是重灾区。

很多所谓:

“免费商业模板”

“破解模板”

“VIP 模板分享”

里面往往已经提前埋了后门。

有些模板甚至会:

自动下载木马

远程执行代码

写入隐藏文件

定时生成博彩页面

最离谱的是:

有的站长网站上线半年后才爆发。

因为后门设置了延迟触发。

2、服务器权限配置错误

很多服务器直接:

777 权限

这相当于:

谁都能改你的网站文件。

尤其:

runtime/ template/ static/

这些目录如果权限过高,非常危险。

3、弱密码

很多后台密码还是:

admin123 123456 pbootcms

甚至数据库密码也很简单。

黑客扫描器几分钟就能撞进去。

4、长期不更新程序

旧版 PbootCMS 曾经出现过:

文件上传漏洞

模板执行漏洞

后台绕过漏洞

如果几年不更新,被扫描到只是时间问题。

三、网站被挂黑链后的典型症状

如果你出现下面这些情况,基本可以确定已经被入侵。

搜索结果出现博彩关键词

最常见:

site:你的域名

搜索后出现:

赌博

博彩

成人

下注

澳门

棋牌

等关键词。

百度收录暴增

原本只有几十页。

突然变成:

收录 5000+

甚至几万页。

基本就是黑页泛滥了。

网站访问变卡

因为黑客程序会:

动态生成页面

调用远程接口

写缓存

跑蜘蛛程序

CPU 会明显升高。

出现陌生 PHP 文件

比如:

1.php a.php db.php go.php api.php x.php shell.php

或者:

favicon.php indexs.php configs.php

这种伪装文件。

模板目录出现乱码文件

例如:

asdsad.php 0x12.php md5.php cache.php

很多其实都是后门。

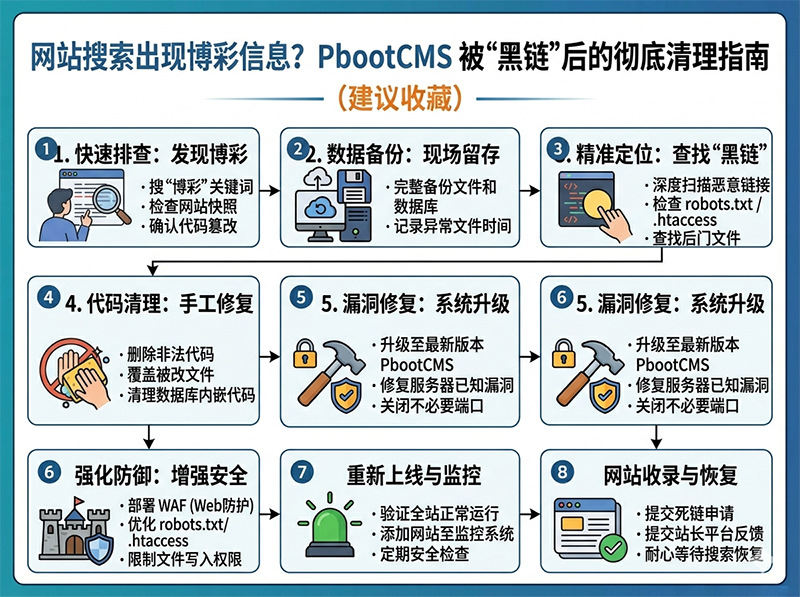

四、PbootCMS 黑链彻底清理流程

重点来了。

很多人只是删掉博彩页面。

结果几天后又被恢复。

因为:

后门没清理干净。

下面这套流程,建议完整执行。

第一步:立即备份网站

注意:

是“备份后再清理”。

因为:

后面可能误删正常文件。

建议备份:

网站源码

数据库

配置文件

nginx/apache 配置

第二步:暂停网站访问

防止继续被利用。

可以:

方法1:临时维护页

Nginx:

return 503;

方法2:关闭 PHP

或者直接暂停站点。

别一边中毒一边继续运行。

那等于一直给黑客留后门。

第三步:全站扫描可疑文件

重点扫描:

.php .js .ico .txt

很多木马会伪装成:

favicon.ico

实际上里面是 PHP 代码。

Linux 扫描命令

查最近修改文件:

find /www/wwwroot -mtime -7

查可疑 PHP:

find . -name "*.php"

查 eval:

grep -R "eval(" .查 base64:

grep -R "base64_decode" .

查 system:

grep -R "system(" .第四步:重点检查这些目录

PbootCMS 常见后门位置:

/apps/ /core/ /runtime/ /template/ /static/ /js/ /data/

尤其:

runtime

很多人不检查这里。

实际上木马最喜欢藏缓存目录。

第五步:替换官方核心文件

这一点特别重要。

不要只删黑页。

正确做法:

重新下载官方程序

然后:

覆盖:

/apps/ /core/

保留:

/data /template /static

因为:

很多木马会修改核心文件。

肉眼很难找全。

直接覆盖最稳。

第六步:检查数据库

很多博彩内容其实在数据库里。

重点检查:

SELECT * FROM ay_content

查看是否有:

赌博内容

隐藏代码

JS 跳转

iframe

搜索恶意关键词

例如:

博彩 澳门 娱乐城 彩票 赌博

第七步:修改全部密码

必须全部换掉:

宝塔密码

SSH 密码

FTP 密码

数据库密码

PbootCMS 后台密码

很多人只改后台密码。

没用。

因为 FTP 已经泄露了。

第八步:修复文件权限

推荐权限:

文件

644

文件夹

755

千万别再:

777

第九步:关闭危险函数

PHP 建议禁用:

exec shell_exec system passthru proc_open popen

能挡掉很多低级木马。

第十步:提交搜索引擎死链

否则博彩页面还会继续显示。

百度站长平台提交:

死链

URL 删除

快照投诉

Google Search Console 也建议处理。

五、为什么删了黑链还会恢复?

因为真正的问题:

不是“黑链”。

而是:

后门还在。

常见情况:

定时任务恢复

隐藏 PHP 文件

数据库触发器

nginx 注入

cron 定时写入

宝塔计划任务

所以:

必须全盘排查。

六、最稳的处理方式:重装环境

如果感染严重:

建议:

直接重装服务器

很多老站:

已经不知道被改了多少地方。

继续修修补补,风险很高。

正确做法:

重装系统

重装 LNMP/LAMP

上传干净源码

导入干净数据库

更换全部密码

这才是真正意义上的“断后”。

七、如何避免再次被挂黑链?

下面这些建议,非常关键。

1、不要用破解模板

尤其:

“免费商用版”

风险极高。

2、定期备份

建议:

每日数据库

每周全站

至少出事能恢复。

3、安装安全防护

例如:

WAF

云防护

CDN 防攻击

至少能挡掉很多扫描器。

4、关闭没用插件

插件越多:

攻击面越大。

5、定期检查收录

经常搜索:

site:你的域名

这是最简单的自检方式。

八、经验分享

PbootCMS 被挂博彩黑链,其实并不可怕。

真正可怕的是:

你以为删掉几个页面就结束了。

实际上:

后门可能一直都在。

很多网站:

今天删,

明天恢复,

后天继续被挂。

最后直接被搜索引擎降权。

所以正确做法一定是:

查入口

清后门

换密码

修权限

覆盖核心

排查数据库

提交死链

整个流程缺一不可。

否则:

黑链迟早还会回来。